Réponse de l'équipe après l'incident

Ce qu’une équipe fait dans les heures, les jours et les semaines suivant un incident de sécurité majeur en dit long sur son caractère. Voici le compte rendu documenté.

Reconnaissance officielle — 28 janvier 2022

Section intitulée « Reconnaissance officielle — 28 janvier 2022 »L’équipe de Qubit Finance a publié sur Twitter en reconnaissant le piratage :

“Le protocole a été exploité par ; 0xd01ae1a708614948b2b5e0b7ab5be6afa01325c7. Le pirate a émis une quantité illimitée de xETH pour emprunter sur BSC. L’équipe travaille actuellement avec des partenaires de sécurité et de réseau sur les prochaines étapes. Nous partagerons d’autres mises à jour dès qu’elles seront disponibles.” — @QubitFin, 9h14, 28 janvier 2022

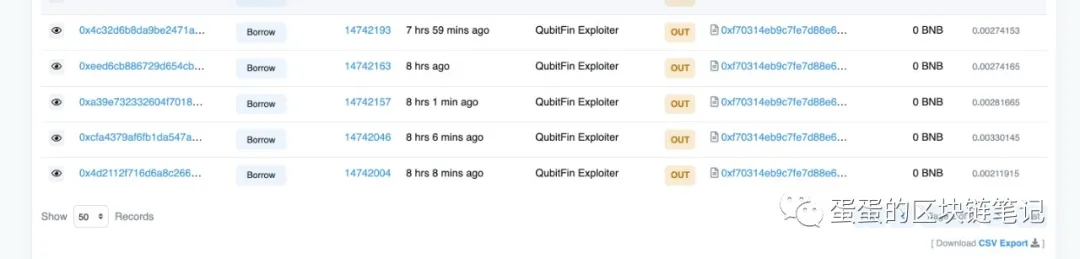

BSCScan : Les transactions de l’exploit

Section intitulée « BSCScan : Les transactions de l’exploit »Les transactions du pirate — identifiées comme « QubitFin Exploiter » par BSCScan — montrent des appels Borrow répétés en succession rapide le même jour :

Transactions clés visibles :

0x4c32d6b8...— Borrow, Block 147421930xeed8cb88...— Borrow, Block 147421630xa39e7323...— Borrow, Block 147421570xcfa4379a...— Borrow, Block 147420460x4d2112f7...— Borrow, Block 14742004

Toutes dirigées vers le même contrat : 0xf70314eb9c7fe7d88e6...

Ce que l’équipe a fait

Section intitulée « Ce que l’équipe a fait »A offert au pirate 250 000 $ pour restituer 80 M$

Section intitulée « A offert au pirate 250 000 $ pour restituer 80 M$ »La réponse publique de l’équipe a été d’offrir à l’attaquant une « prime de bug » de 250 000 $ — lui demandant de garder 250 000 $ et de restituer les 79,75 M$ restants. Le pirate n’a pas répondu.

A déclaré avoir déposé des plaintes (non vérifié)

Section intitulée « A déclaré avoir déposé des plaintes (non vérifié) »L’équipe a affirmé avoir signalé le piratage à la police dans deux juridictions. Aucun numéro de dossier, aucune confirmation de dépôt et aucune mise à jour des forces de l’ordre n’ont jamais été rendus publics.

A envoyé @moleh pour gérer les victimes

Section intitulée « A envoyé @moleh pour gérer les victimes »L’équipe a déployé un seul représentant — le modérateur @moleh — pour gérer les communications avec les victimes.

Ce que l’équipe n’a pas fait

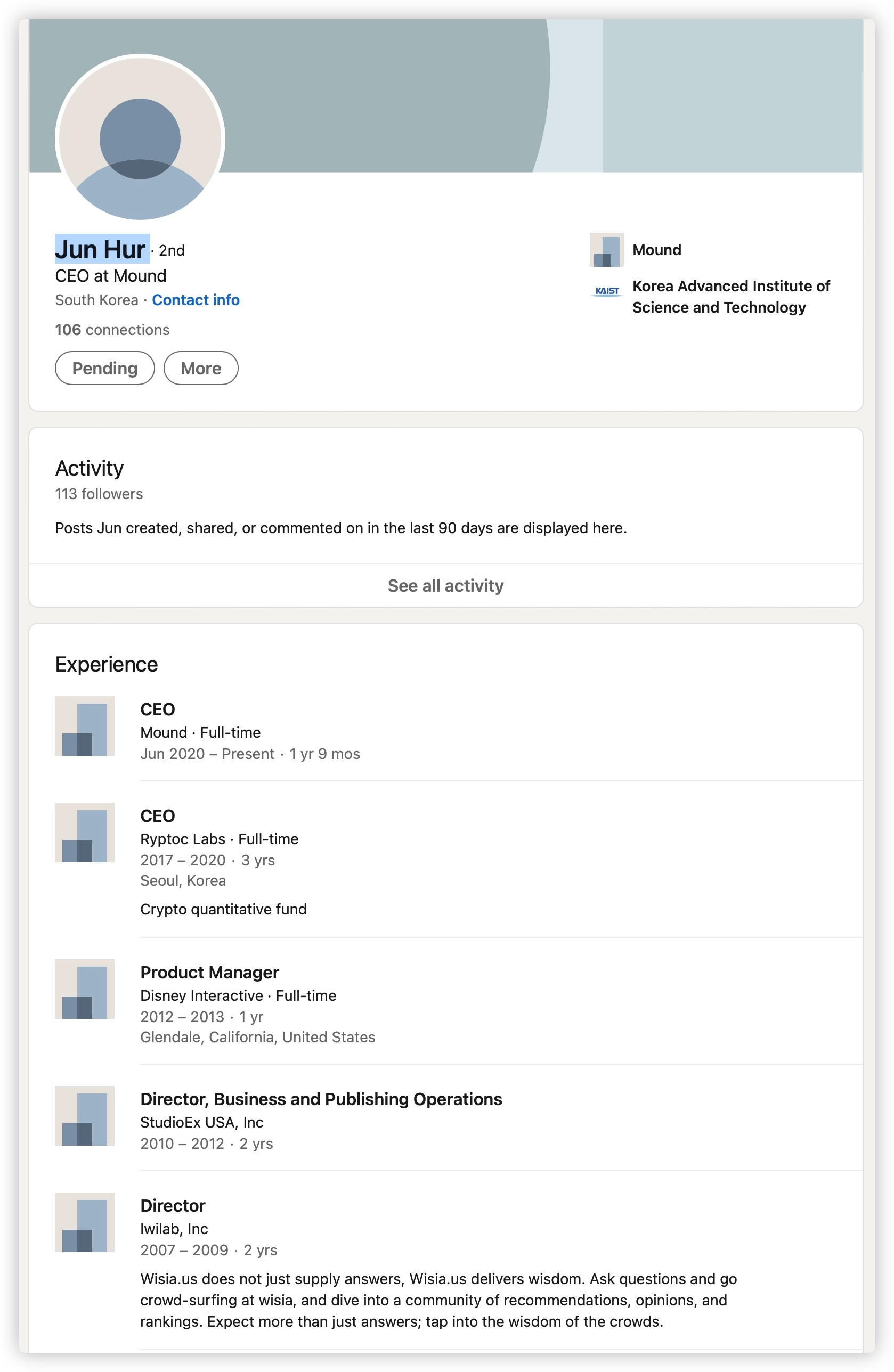

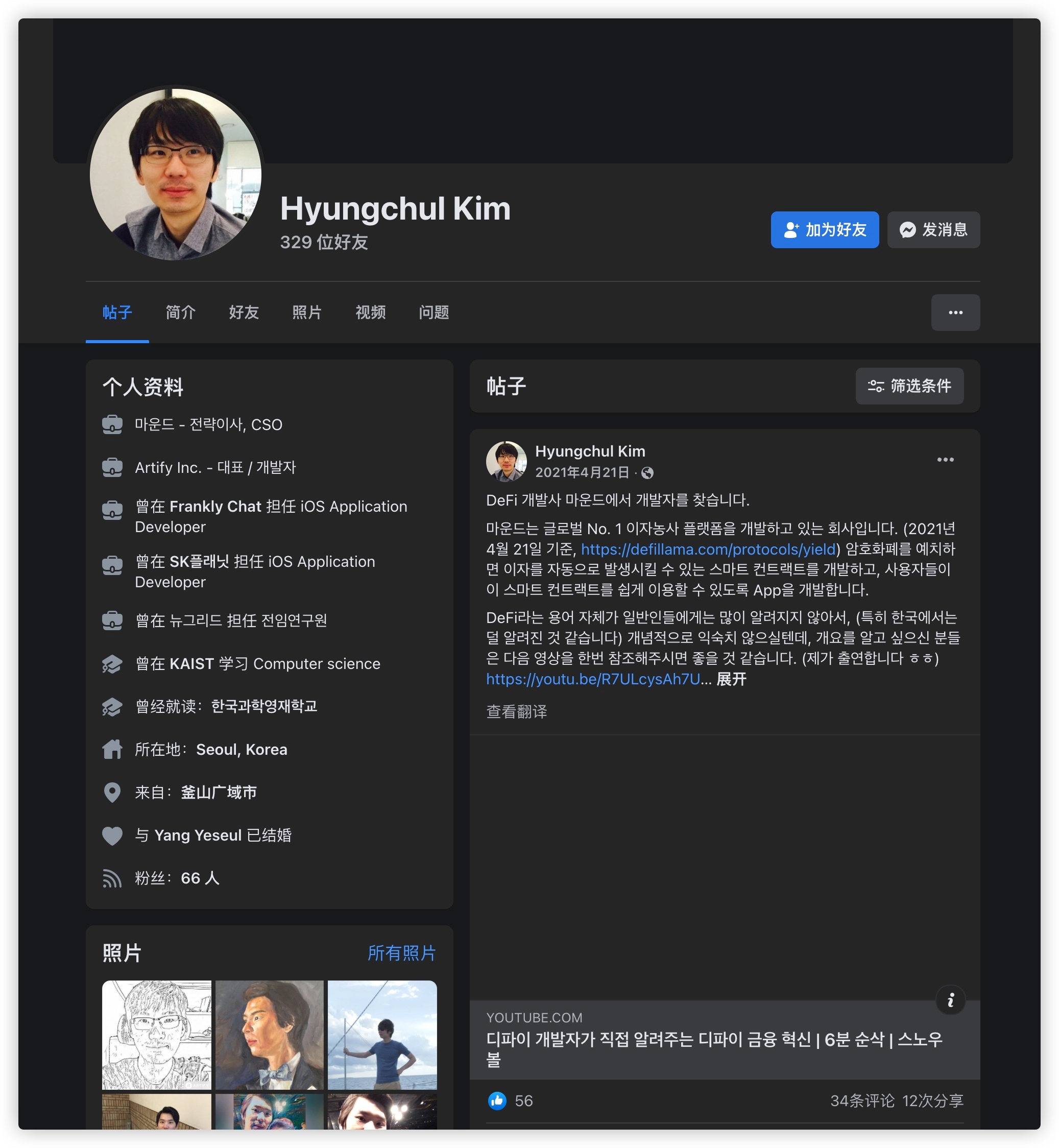

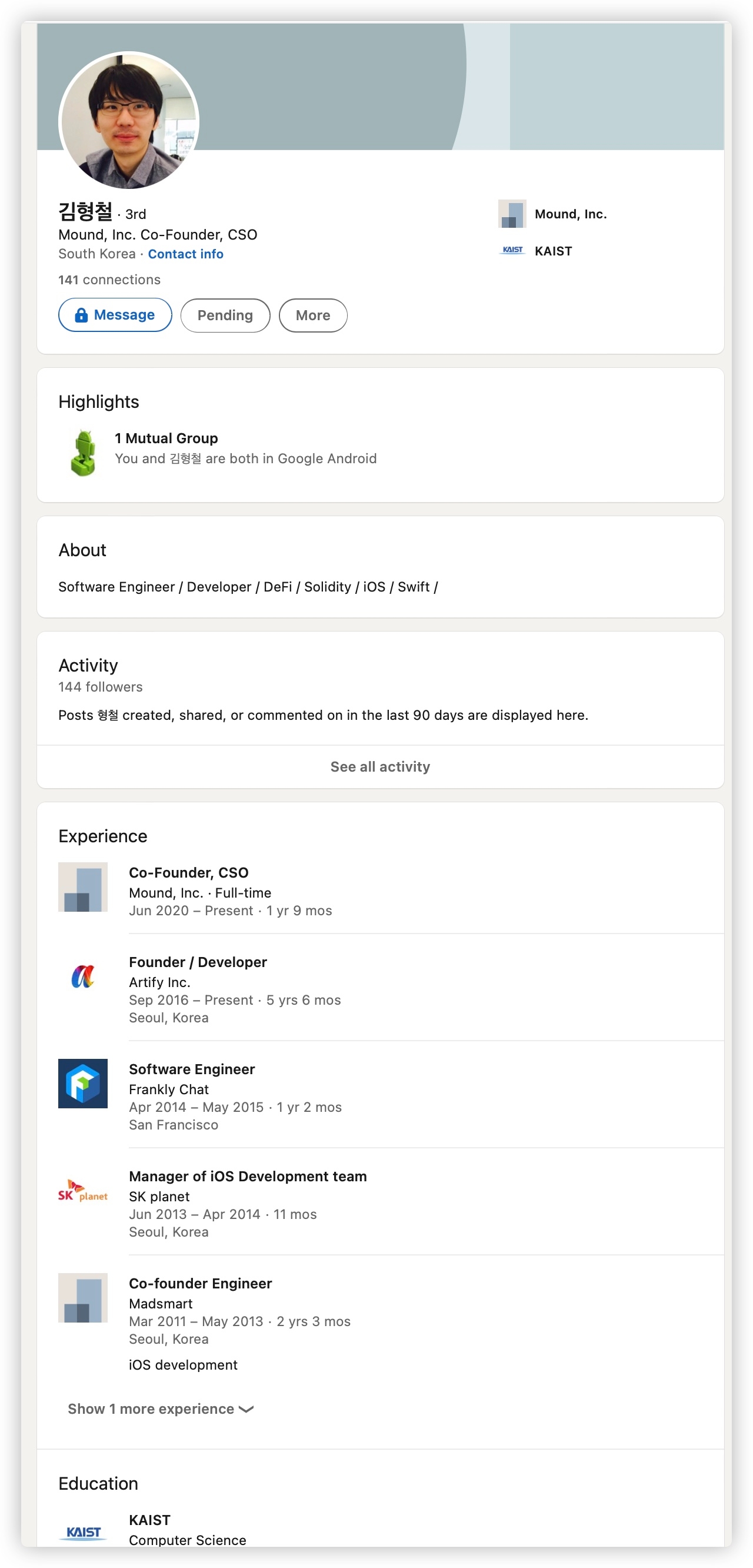

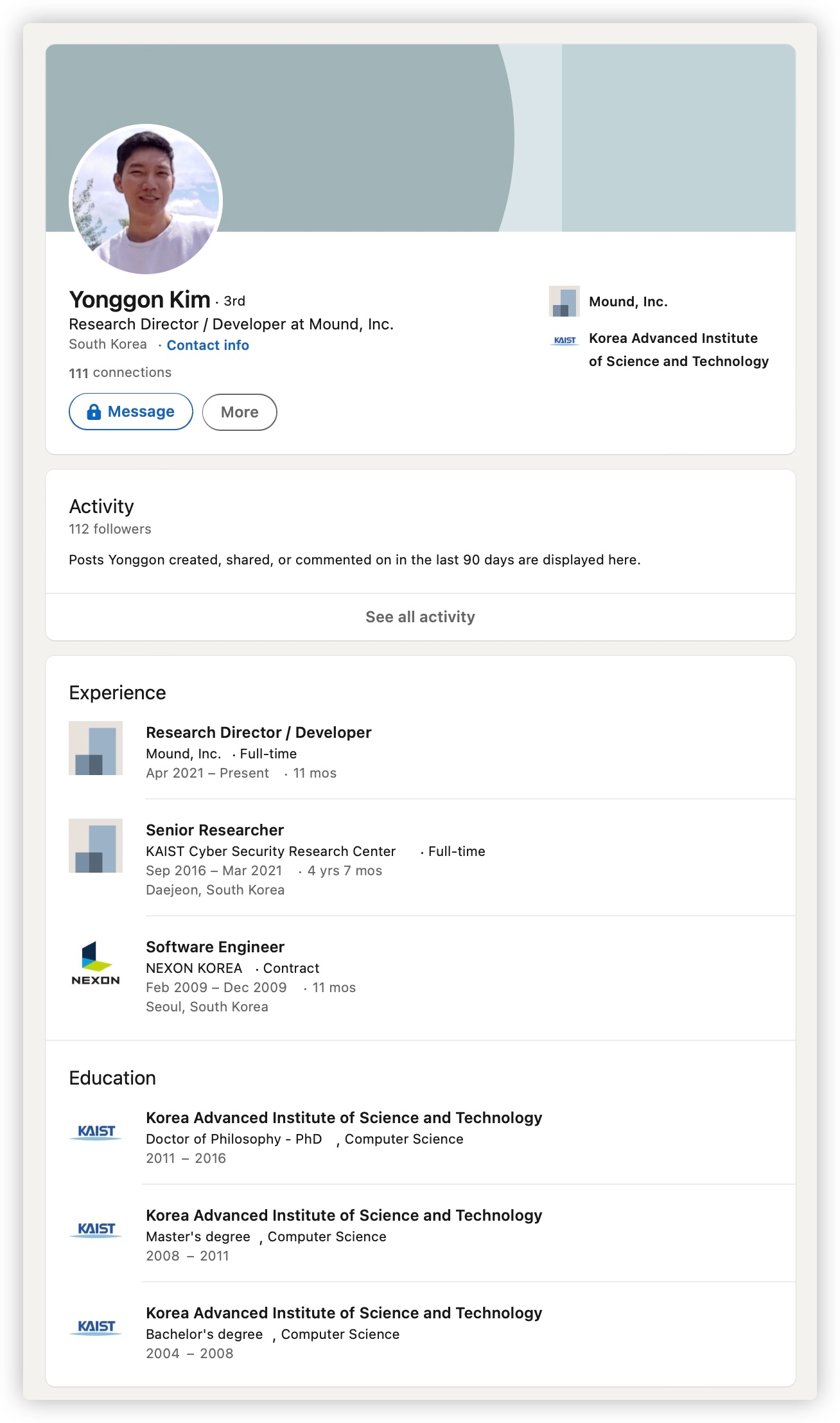

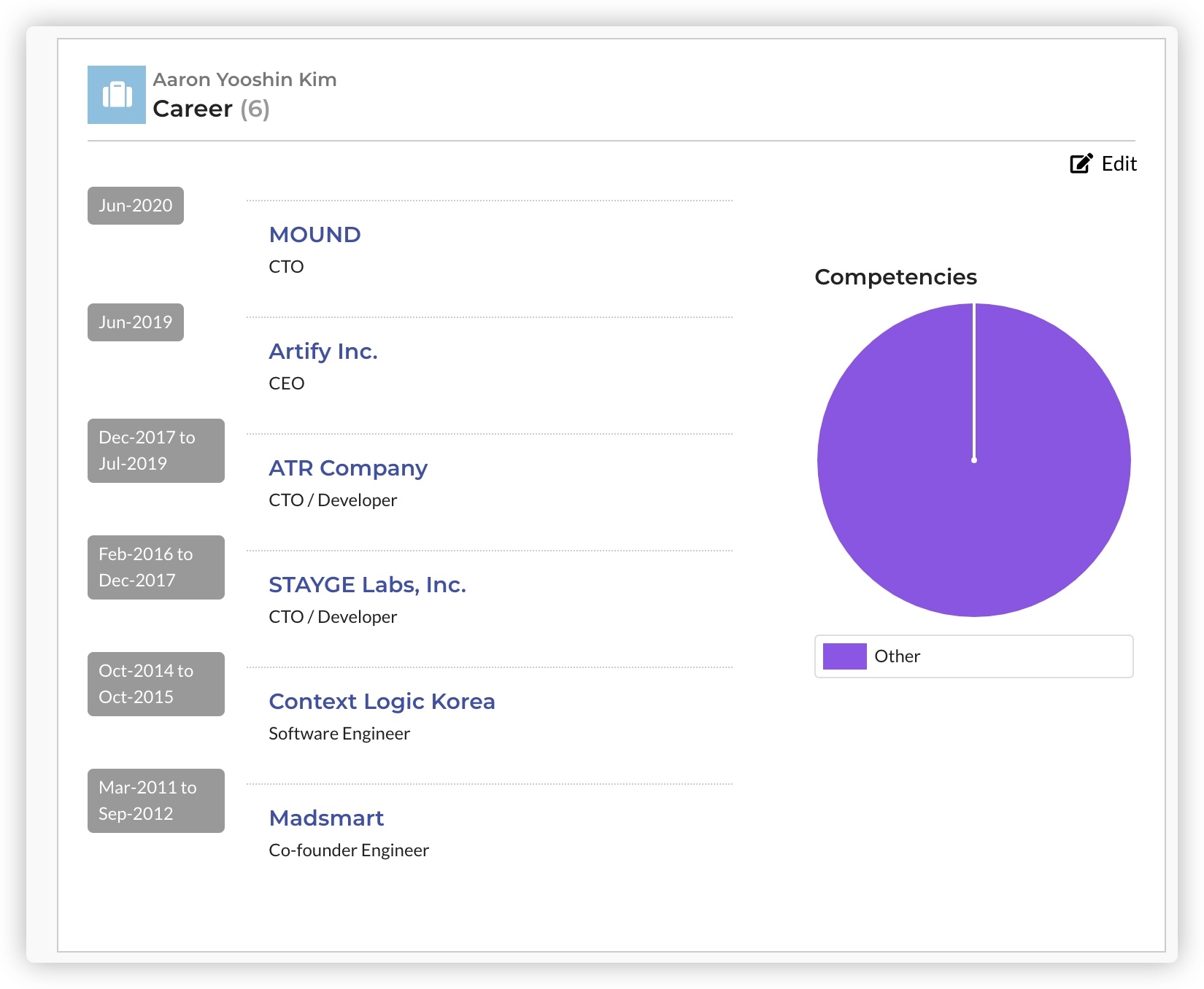

Section intitulée « Ce que l’équipe n’a pas fait »✗ Le CTO a supprimé son LinkedIn — 1er février 2022

Section intitulée « ✗ Le CTO a supprimé son LinkedIn — 1er février 2022 »

Quatre jours après le piratage, le CTO Aaron Yooshin Kim a supprimé son profil LinkedIn (linkedin.com/in/aaromkimys). La communauté l’a remarqué et documenté immédiatement.

✗ Les victimes ont été retirées du Telegram officiel

Section intitulée « ✗ Les victimes ont été retirées du Telegram officiel »Le modérateur @moleh a systématiquement retiré les victimes du groupe Telegram officiel. Plutôt que de maintenir les canaux de communication ouverts pour les personnes ayant perdu leurs économies, l’équipe les a réduites au silence.

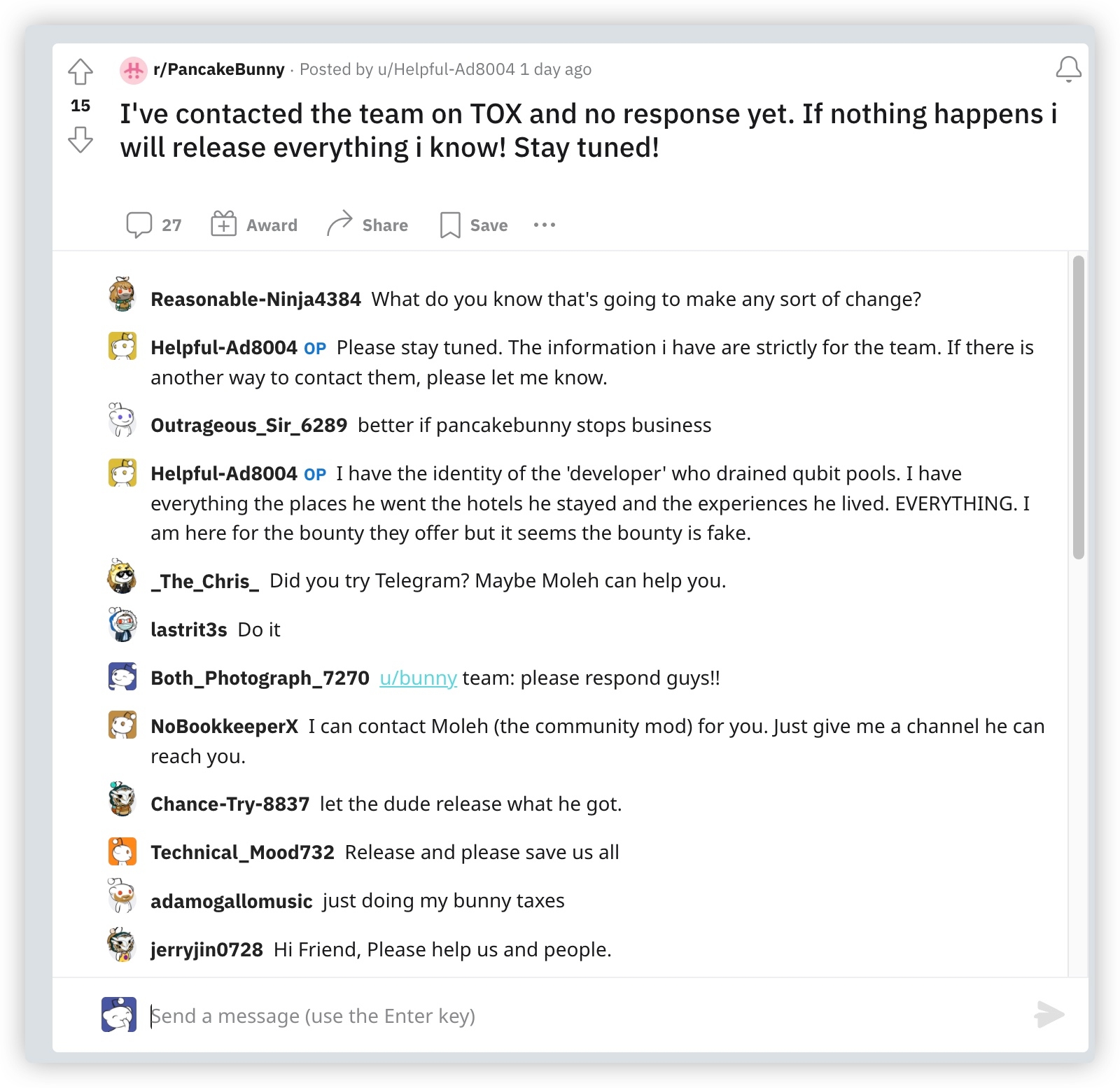

✗ Aucune réponse aux membres de la communauté disposant d’informations sur le pirate

Section intitulée « ✗ Aucune réponse aux membres de la communauté disposant d’informations sur le pirate »Un utilisateur Reddit a publié qu’il avait contacté l’équipe avec des informations sur l’identité du pirate — et n’a reçu aucune réponse :

“J’ai l’identité du ‘développeur’ qui a vidé les pools de qubit. J’ai tout — les endroits où il est allé, les hôtels où il a séjourné et les expériences qu’il a vécues. TOUT. Je suis là pour la prime qu’ils offrent mais il semble que la prime soit fausse.” — u/Helpful-Ad8004, r/PancakeBunny

✗ N’a pas contacté Binance ni les principales plateformes d’échange pour mettre le pirate sur liste noire

Section intitulée « ✗ N’a pas contacté Binance ni les principales plateformes d’échange pour mettre le pirate sur liste noire »Aucune action rapide n’a été entreprise pour mettre sur liste noire 0xd01ae1a708614948b2b5e0b7ab5be6afa01325c7 sur les plateformes d’échange, les ponts et les protocoles de swap — une pratique standard après un exploit DeFi.

✗ N’a pas répondu aux personnes qui se sont manifestées

Section intitulée « ✗ N’a pas répondu aux personnes qui se sont manifestées »Bien qu’ayant publiquement demandé l’aide de la communauté pour identifier le pirate, l’équipe est restée silencieuse lorsque des membres l’ont contactée via Tox et d’autres canaux.

6–7 février 2022 — Silence prolongé

Section intitulée « 6–7 février 2022 — Silence prolongé »

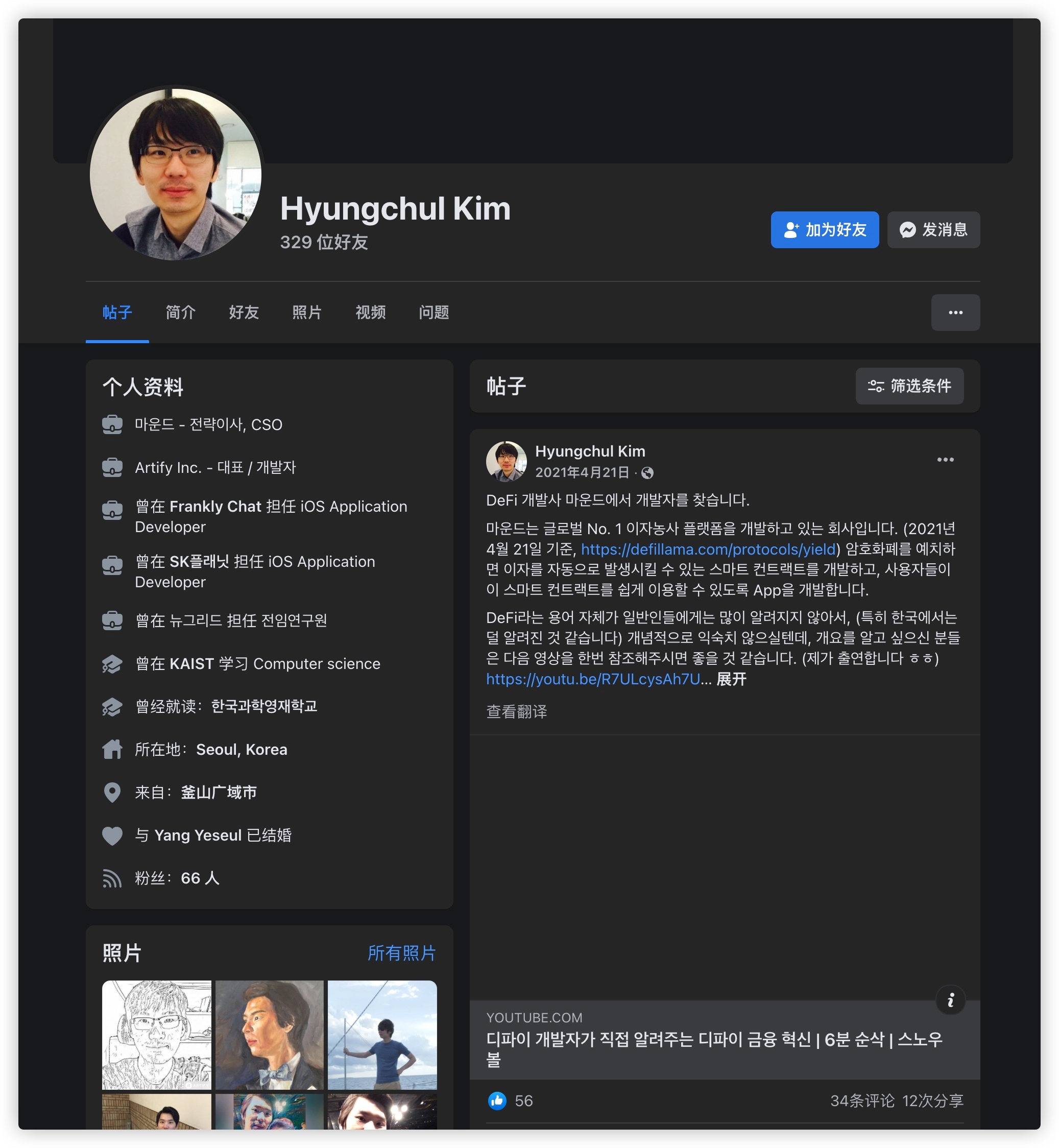

Le rôle de Binance

Section intitulée « Le rôle de Binance »Qubit Finance était un projet soutenu par Binance et Mound Inc. avait reçu 1,6 M$ de Binance Labs en avril 2021. Lorsque les victimes ont fait appel à Binance et à CZ pour obtenir de l’aide — pour mettre le portefeuille du pirate sur liste noire, pour exercer une pression — elles ont été ignorées.

Quatre ans plus tard

Section intitulée « Quatre ans plus tard »En 2026 :

- Le site web de Mound Inc. (mound.finance) est hors ligne

- Aucune mise à jour publique de l’équipe

- Aucun mécanisme de compensation mis en place

- Aucun fonds restitué

- Les victimes attendent toujours