사건 이후 팀의 대응

대규모 보안 사건 이후 몇 시간, 며칠, 몇 주 동안 팀이 어떻게 행동하는지가 그들의 본질을 말해줍니다. 다음은 문서화된 기록입니다.

공식 인정 — 2022년 1월 28일

섹션 제목: “공식 인정 — 2022년 1월 28일”Qubit Finance 팀은 트위터에 해킹 사실을 인정하는 글을 게시했습니다:

“프로토콜이 다음 주소에 의해 공격당했습니다; 0xd01ae1a708614948b2b5e0b7ab5be6afa01325c7. 해커는 무제한의 xETH를 발행하여 BSC에서 대출을 받았습니다. 팀은 현재 보안 및 네트워크 파트너들과 함께 다음 단계를 논의 중입니다. 추가 업데이트가 있으면 공유하겠습니다.” — @QubitFin, 2022년 1월 28일 오전 9:14

BSCScan: 공격 트랜잭션

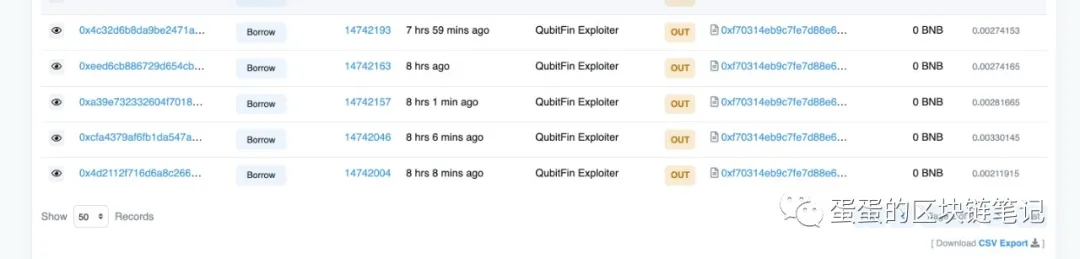

섹션 제목: “BSCScan: 공격 트랜잭션”BSCScan에서 “QubitFin Exploiter”로 표시된 해커의 트랜잭션은 같은 날 빠른 연속으로 반복된 Borrow 호출을 보여줍니다:

확인된 주요 트랜잭션:

0x4c32d6b8...— Borrow, 블록 147421930xeed8cb88...— Borrow, 블록 147421630xa39e7323...— Borrow, 블록 147421570xcfa4379a...— Borrow, 블록 147420460x4d2112f7...— Borrow, 블록 14742004

모두 동일한 컨트랙트로 전송됨: 0xf70314eb9c7fe7d88e6...

팀이 한 것

섹션 제목: “팀이 한 것”8천만 달러 반환 대가로 해커에게 25만 달러 제안

섹션 제목: “8천만 달러 반환 대가로 해커에게 25만 달러 제안”팀의 공식 대응은 공격자에게 25만 달러의 “버그 바운티”를 제안하는 것이었습니다 — 25만 달러를 가지고 나머지 7,975만 달러를 돌려달라는 것이었습니다. 해커는 응답하지 않았습니다.

경찰 신고를 했다고 주장 (미확인)

섹션 제목: “경찰 신고를 했다고 주장 (미확인)”팀은 두 개 관할권의 경찰에 해킹을 신고했다고 밝혔습니다. 사건 번호, 접수 확인서, 수사 관련 업데이트는 단 한 번도 공개적으로 제공된 적이 없습니다.

피해자 대응에 @moleh 한 명 배치

섹션 제목: “피해자 대응에 @moleh 한 명 배치”팀은 피해자 소통을 담당하는 대표자로 운영자 @moleh 한 명만을 배치했습니다.

팀이 하지 못한 것

섹션 제목: “팀이 하지 못한 것”✗ CTO가 LinkedIn을 삭제함 — 2022년 2월 1일

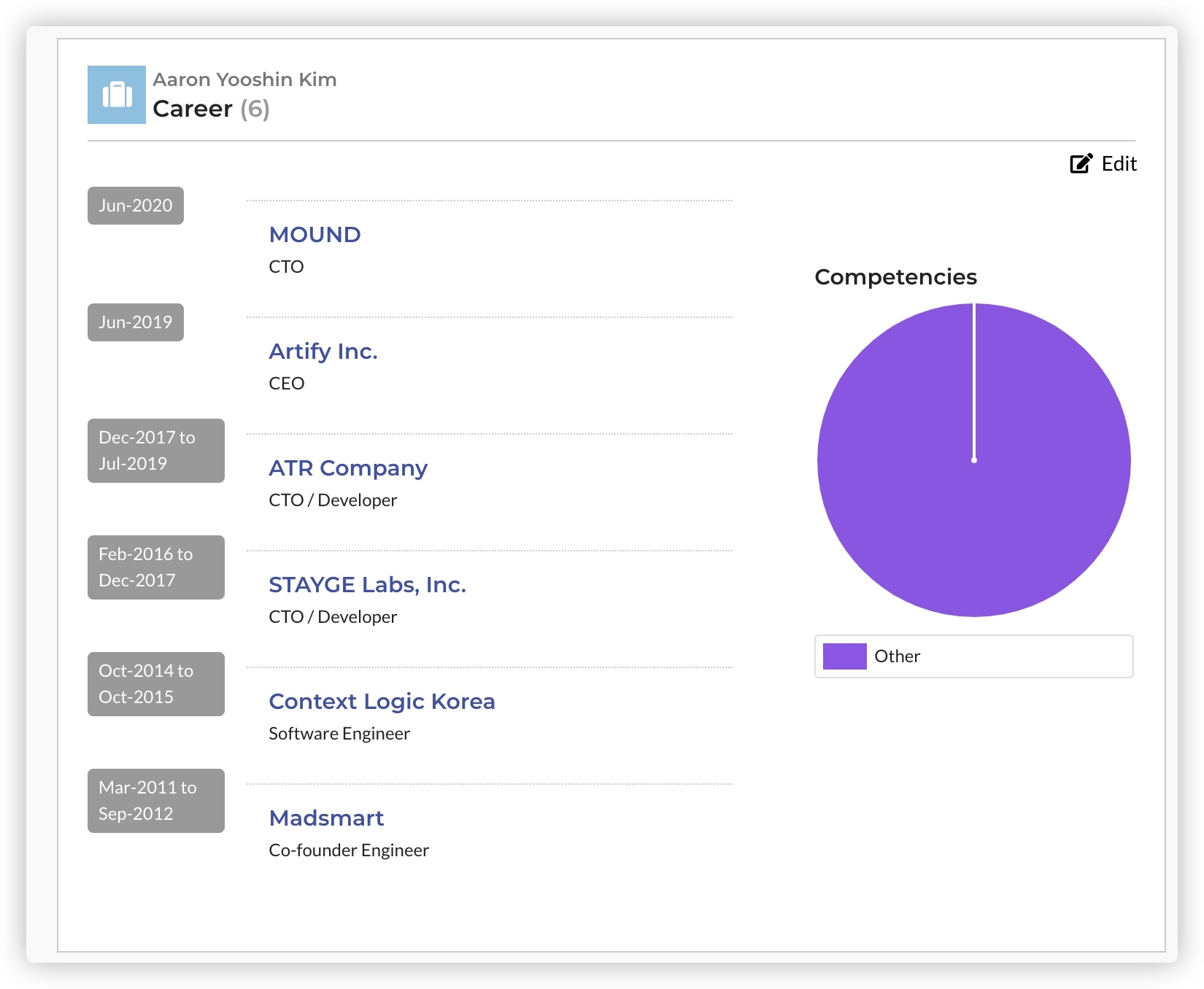

섹션 제목: “✗ CTO가 LinkedIn을 삭제함 — 2022년 2월 1일”

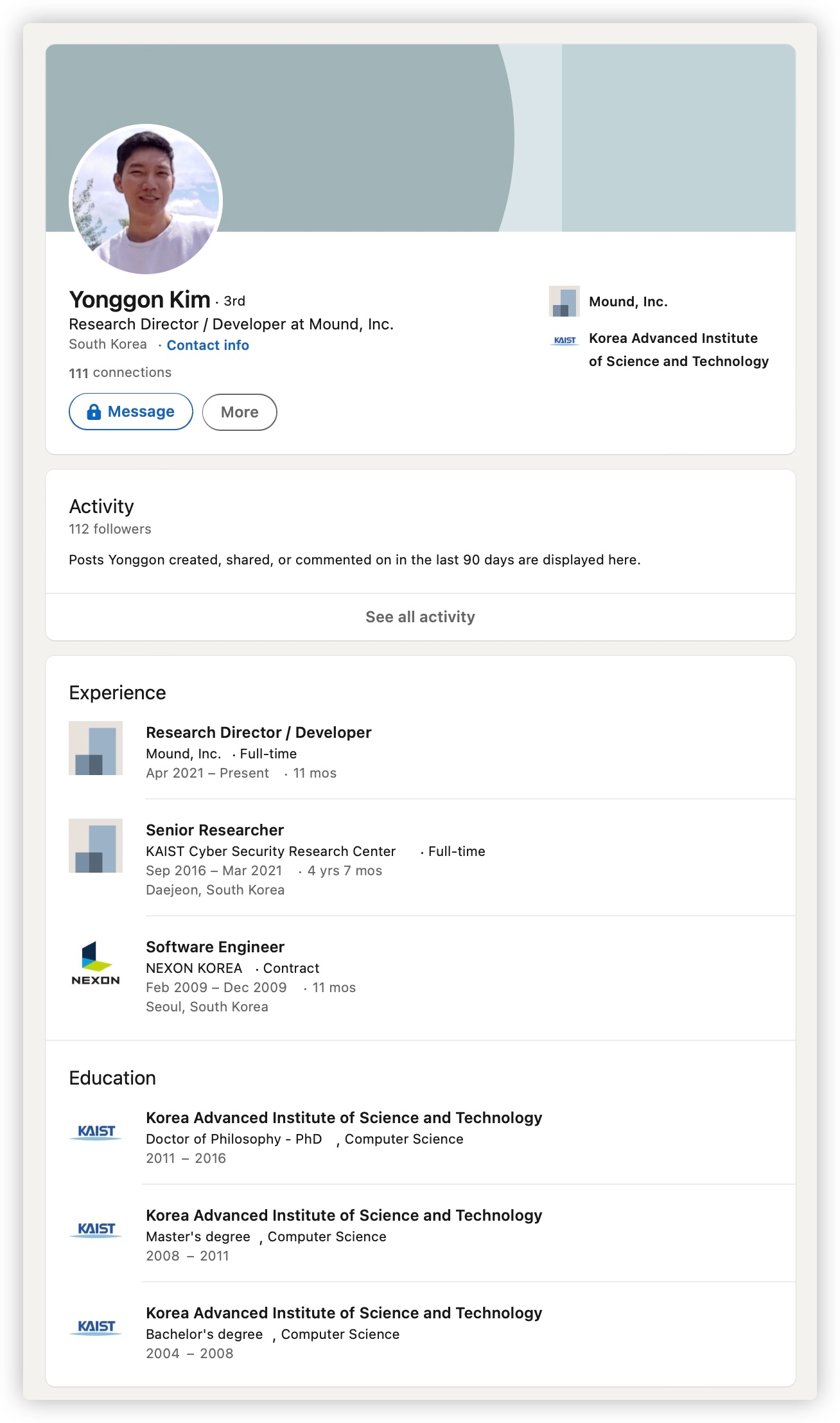

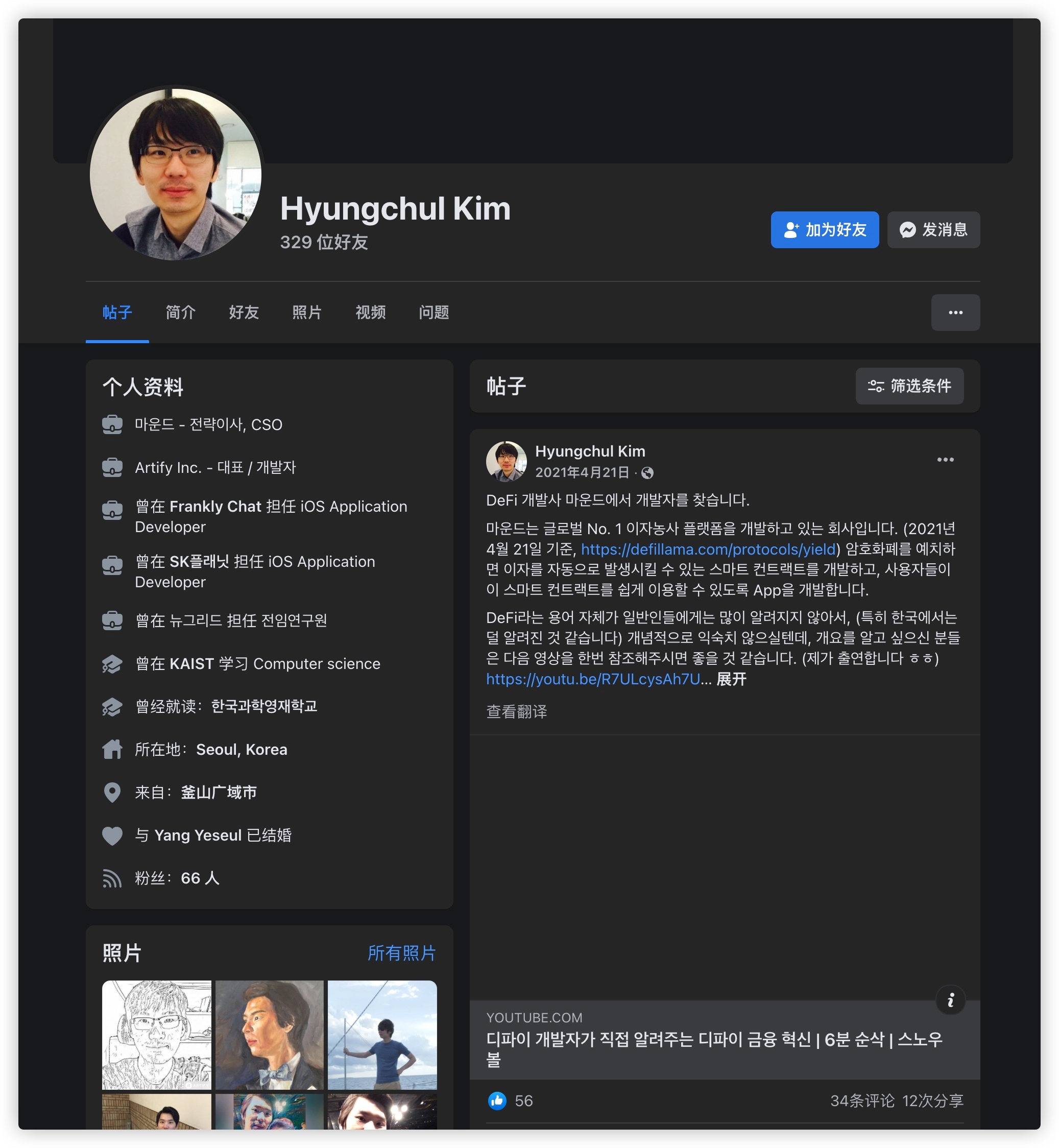

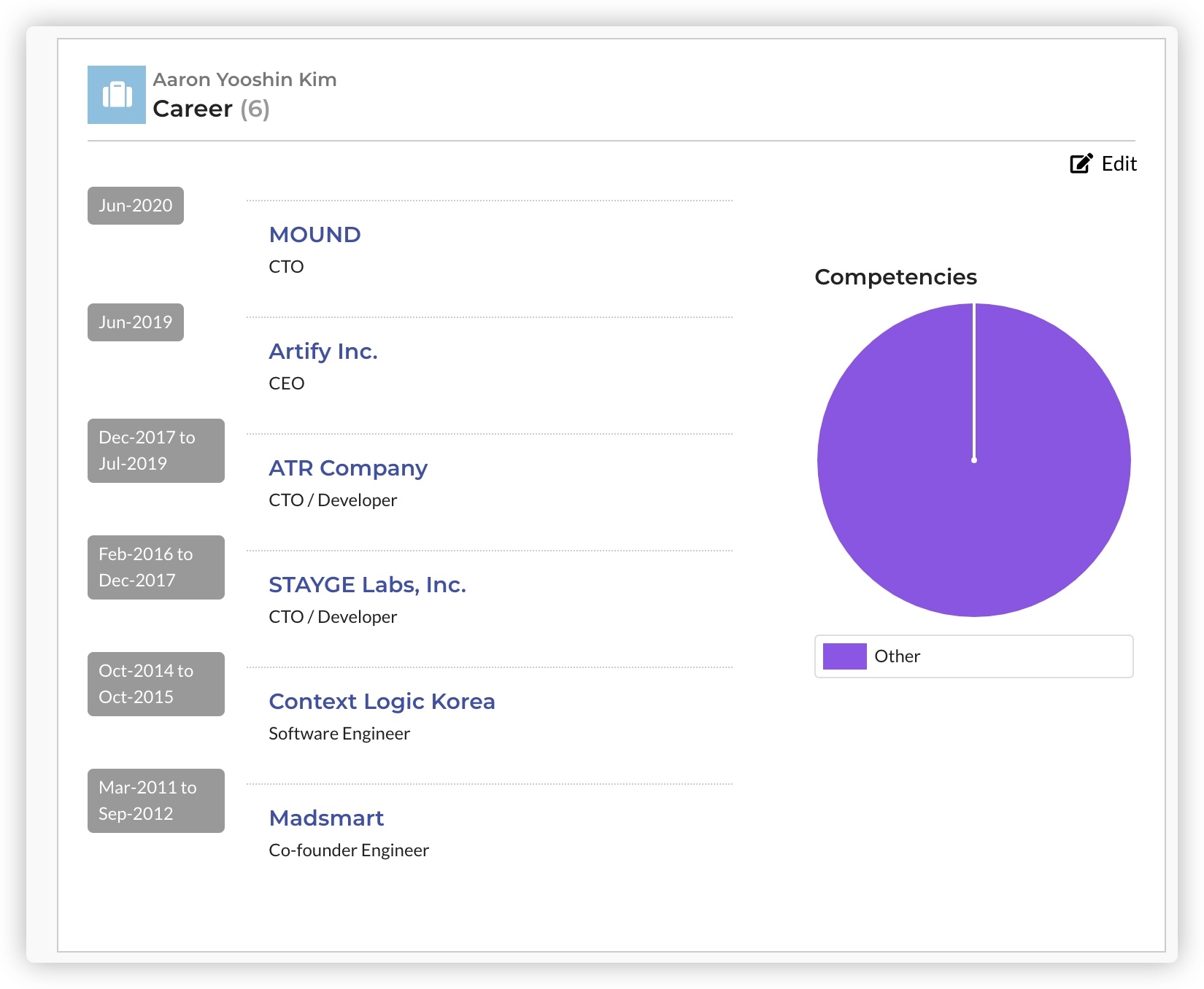

해킹 발생 4일 후, CTO Aaron Yooshin Kim은 자신의 LinkedIn 프로필(linkedin.com/in/aaromkimys)을 삭제했습니다. 커뮤니티는 이를 즉시 발견하고 기록했습니다.

✗ 공식 텔레그램에서 피해자 제거

섹션 제목: “✗ 공식 텔레그램에서 피해자 제거”운영자 @moleh는 공식 텔레그램 그룹에서 피해자들을 체계적으로 제거했습니다. 저축을 잃은 사람들을 위해 소통 채널을 열어두는 대신, 팀은 그들을 침묵시켰습니다.

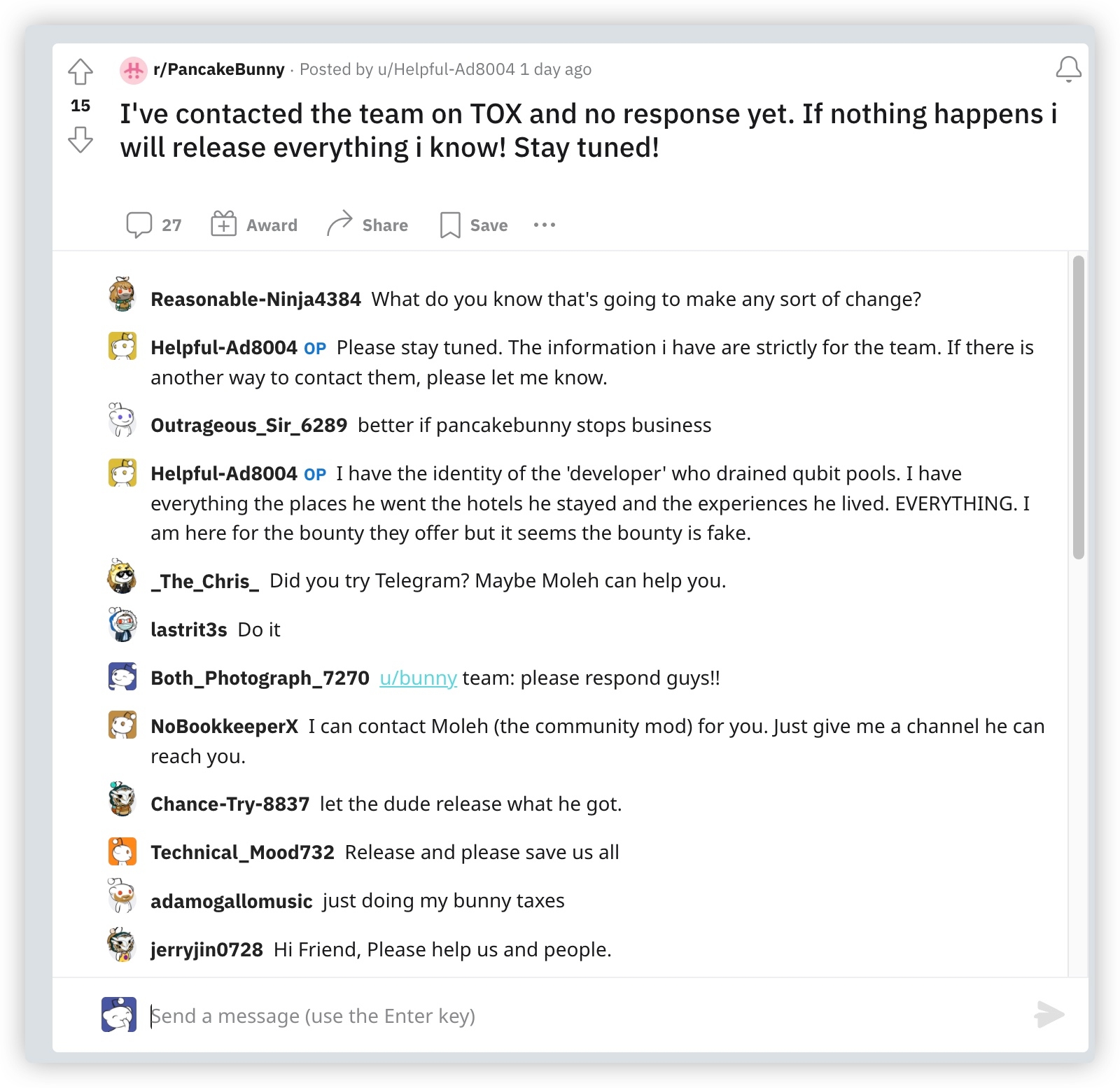

✗ 해커 정보를 가진 커뮤니티 회원에게 무응답

섹션 제목: “✗ 해커 정보를 가진 커뮤니티 회원에게 무응답”한 Reddit 사용자가 해커의 신원에 대한 정보를 가지고 팀에 연락했으나 응답을 받지 못했다고 게시했습니다:

“저는 qubit 풀을 탈취한 ‘개발자’의 신원을 알고 있습니다. 그가 갔던 장소, 묵었던 호텔, 경험한 모든 것을 가지고 있습니다. 전부요. 그들이 제안한 바운티 때문에 여기 왔는데, 바운티가 가짜인 것 같습니다.” — u/Helpful-Ad8004, r/PancakeBunny

✗ 해커를 블랙리스트에 올리기 위해 Binance 또는 주요 거래소에 연락하지 않음

섹션 제목: “✗ 해커를 블랙리스트에 올리기 위해 Binance 또는 주요 거래소에 연락하지 않음”DeFi 공격 이후 표준 대응인 거래소, 브릿지, 스왑 프로토콜 전반에서 0xd01ae1a708614948b2b5e0b7ab5be6afa01325c7를 블랙리스트에 등록하기 위한 신속한 조치가 취해지지 않았습니다.

✗ 나서서 도운 사람들에게 응답하지 않음

섹션 제목: “✗ 나서서 도운 사람들에게 응답하지 않음”해커를 식별하기 위해 커뮤니티의 도움을 공개적으로 요청했음에도 불구하고, Tox 및 기타 채널을 통해 연락한 회원들에게 팀은 침묵으로 일관했습니다.

2022년 2월 6–7일 — 계속되는 침묵

섹션 제목: “2022년 2월 6–7일 — 계속되는 침묵”

Binance의 역할

섹션 제목: “Binance의 역할”Qubit Finance는 Binance가 보증한 프로젝트였으며 Mound Inc.는 2021년 4월 Binance Labs로부터 160만 달러를 투자받았습니다. 피해자들이 Binance와 CZ에게 도움을 요청했을 때 — 해커의 지갑을 블랙리스트에 올려달라고, 압력을 가해달라고 — 그들은 무시당했습니다.

4년이 지난 지금

섹션 제목: “4년이 지난 지금”2026년 현재:

- Mound Inc.의 웹사이트(mound.finance)는 오프라인 상태

- 팀으로부터 공개 업데이트 없음

- 보상 체계 수립되지 않음

- 반환된 자금 없음

- 피해자들은 여전히 기다리고 있음