Respuesta del Equipo Después del Incidente

Lo que un equipo hace en las horas, días y semanas posteriores a un incidente de seguridad importante revela todo sobre su carácter. Este es el registro documentado.

Reconocimiento Oficial — 28 de enero de 2022

Sección titulada «Reconocimiento Oficial — 28 de enero de 2022»El equipo de Qubit Finance publicó en Twitter reconociendo el hackeo:

“El protocolo fue explotado por; 0xd01ae1a708614948b2b5e0b7ab5be6afa01325c7. El hacker acuñó xETH ilimitado para pedir prestado en BSC. El equipo está trabajando actualmente con socios de seguridad y de red en los próximos pasos. Compartiremos más actualizaciones cuando estén disponibles.” — @QubitFin, 9:14 AM, 28 de enero de 2022

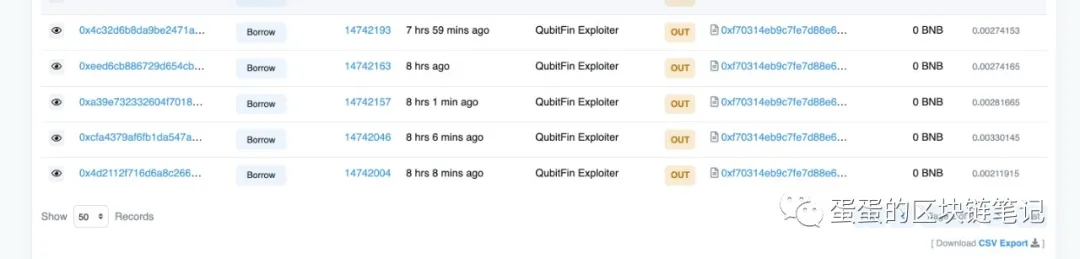

BSCScan: Las Transacciones del Exploit

Sección titulada «BSCScan: Las Transacciones del Exploit»Las transacciones del hacker — etiquetadas como “QubitFin Exploiter” por BSCScan — muestran llamadas repetidas de Borrow en rápida sucesión el mismo día:

Transacciones clave visibles:

0x4c32d6b8...— Borrow, Block 147421930xeed8cb88...— Borrow, Block 147421630xa39e7323...— Borrow, Block 147421570xcfa4379a...— Borrow, Block 147420460x4d2112f7...— Borrow, Block 14742004

Todas dirigidas al mismo contrato: 0xf70314eb9c7fe7d88e6...

Lo Que Hizo el Equipo

Sección titulada «Lo Que Hizo el Equipo»Ofrecieron al hacker $250,000 para devolver $80M

Sección titulada «Ofrecieron al hacker $250,000 para devolver $80M»La respuesta pública del equipo fue ofrecer al atacante una “recompensa por bug” de $250,000 — pidiéndole que se quedara con $250K y devolviera los $79.75M restantes. El hacker no respondió.

Afirmaron haber presentado denuncias policiales (no verificado)

Sección titulada «Afirmaron haber presentado denuncias policiales (no verificado)»El equipo declaró que reportó el hackeo a la policía en dos jurisdicciones. Nunca se proporcionaron públicamente números de caso, confirmaciones de denuncia ni actualizaciones de las fuerzas del orden.

Enviaron a @moleh para gestionar a las víctimas

Sección titulada «Enviaron a @moleh para gestionar a las víctimas»El equipo desplegó a un solo representante — el moderador @moleh — para manejar las comunicaciones con las víctimas.

Lo Que el Equipo No Hizo

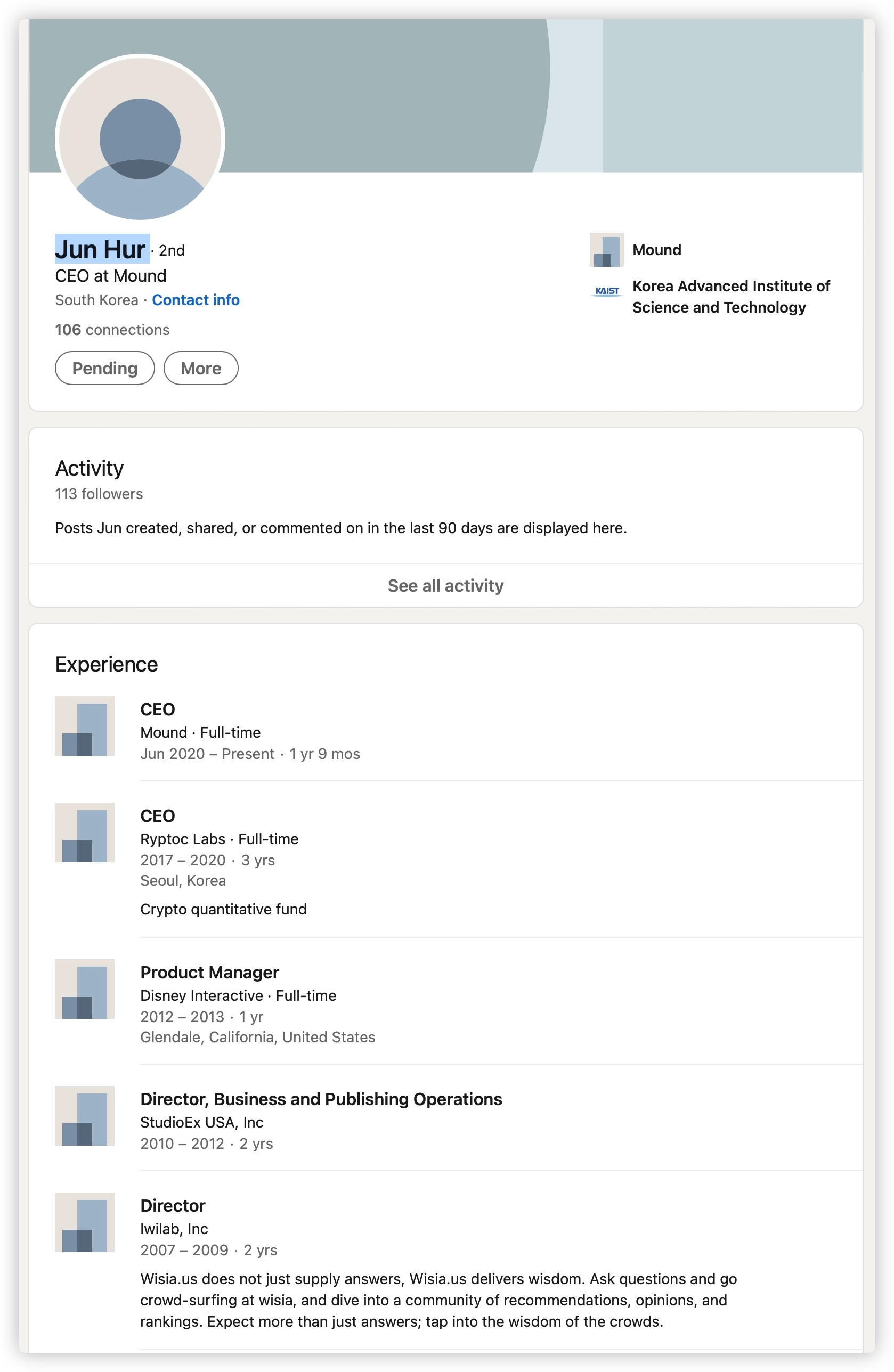

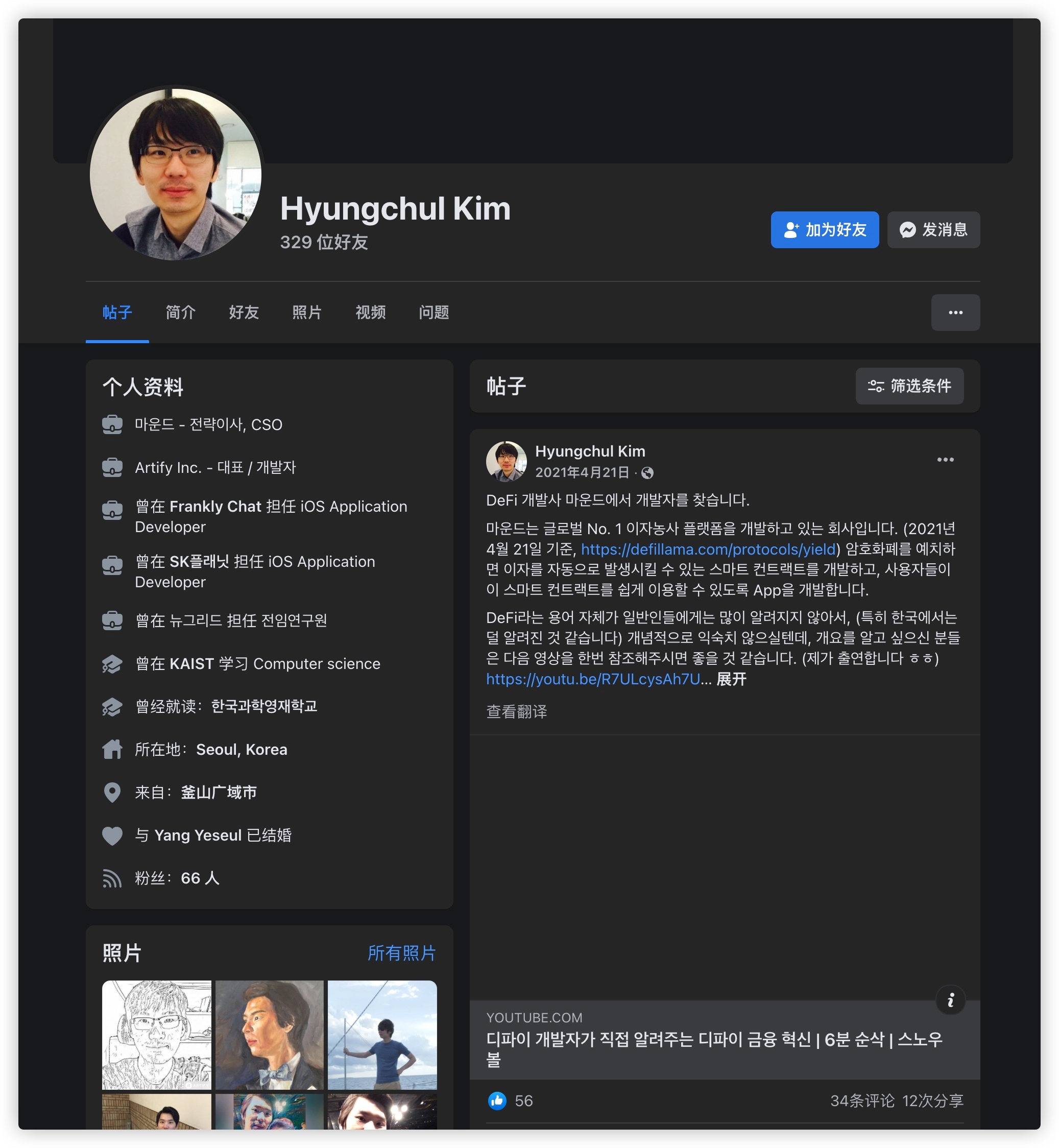

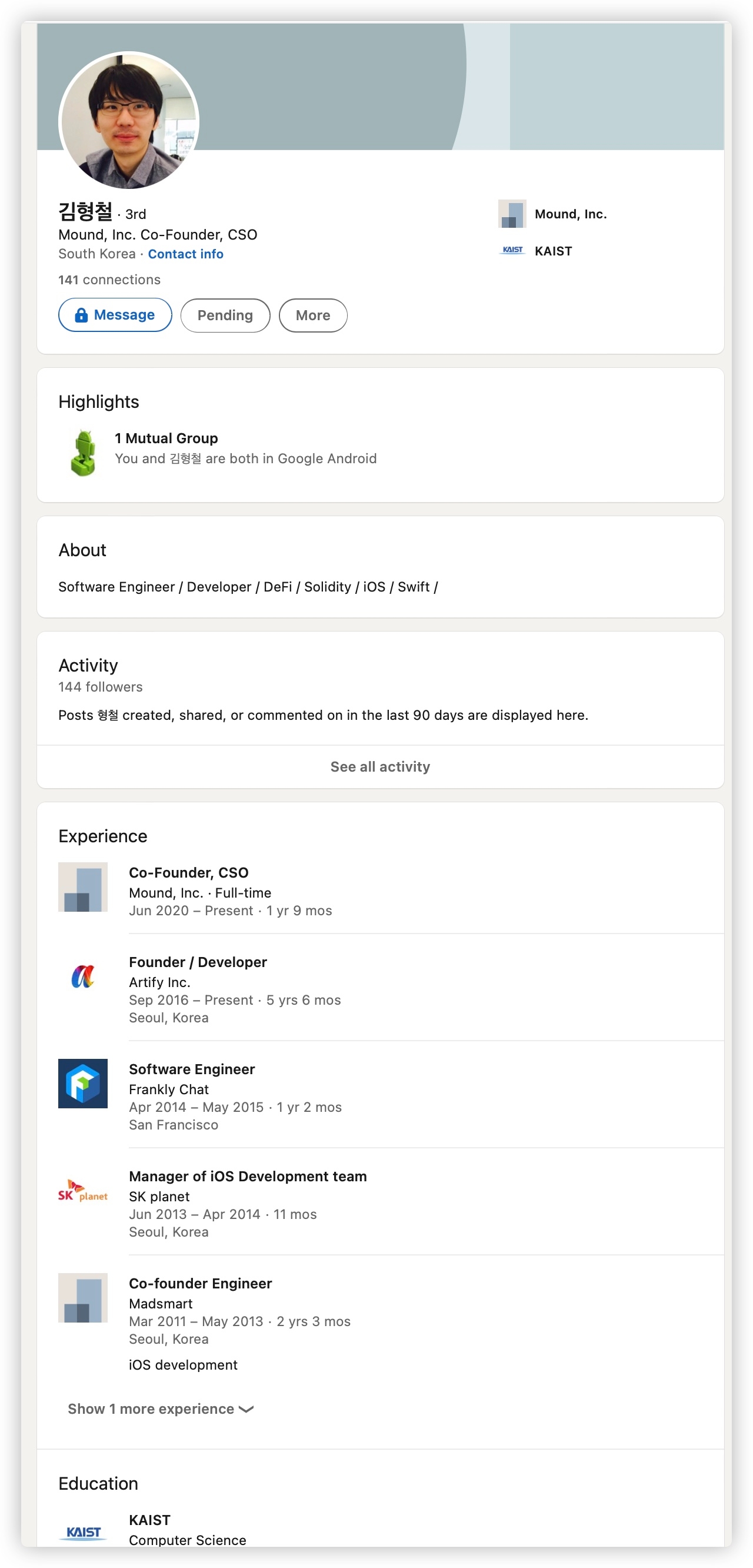

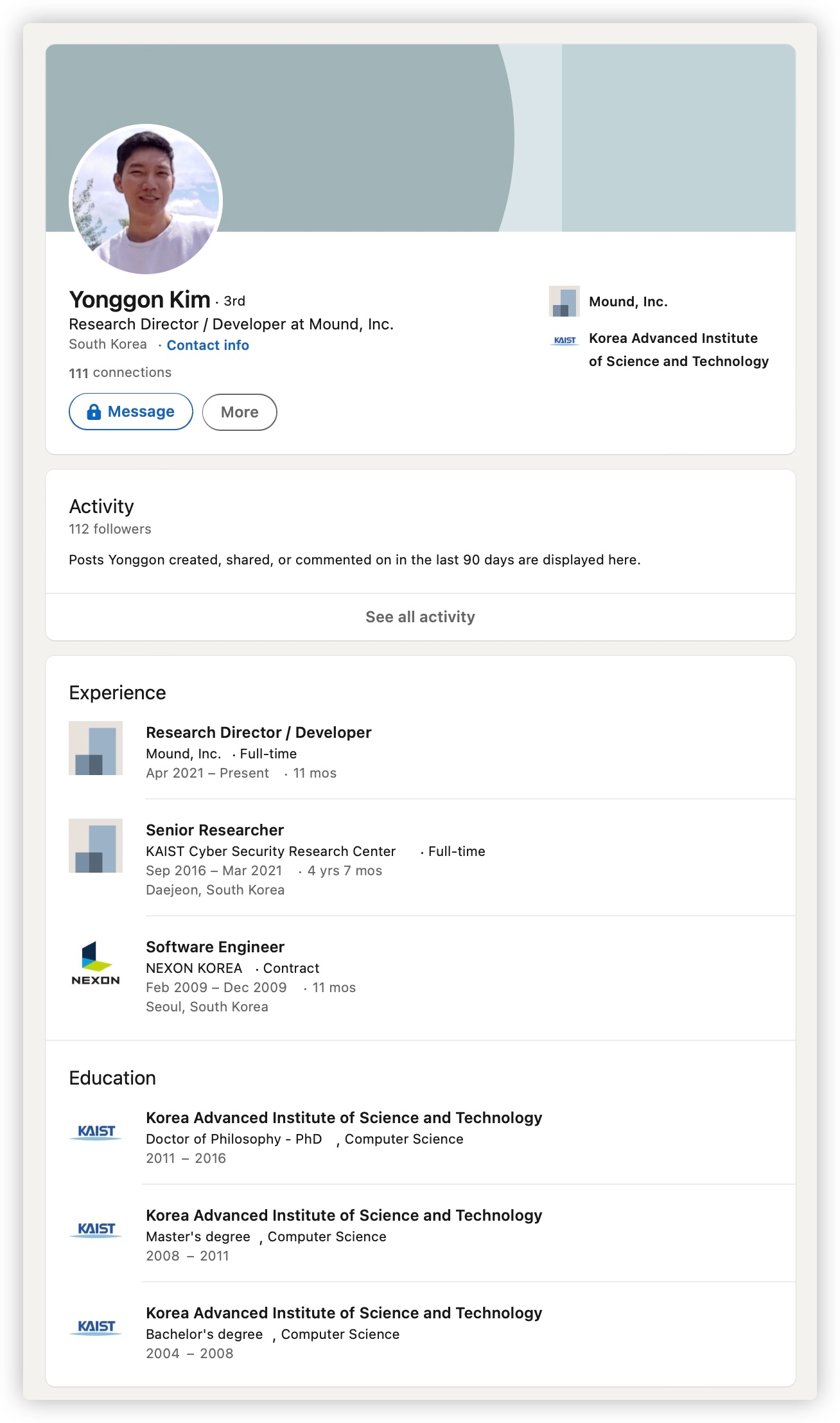

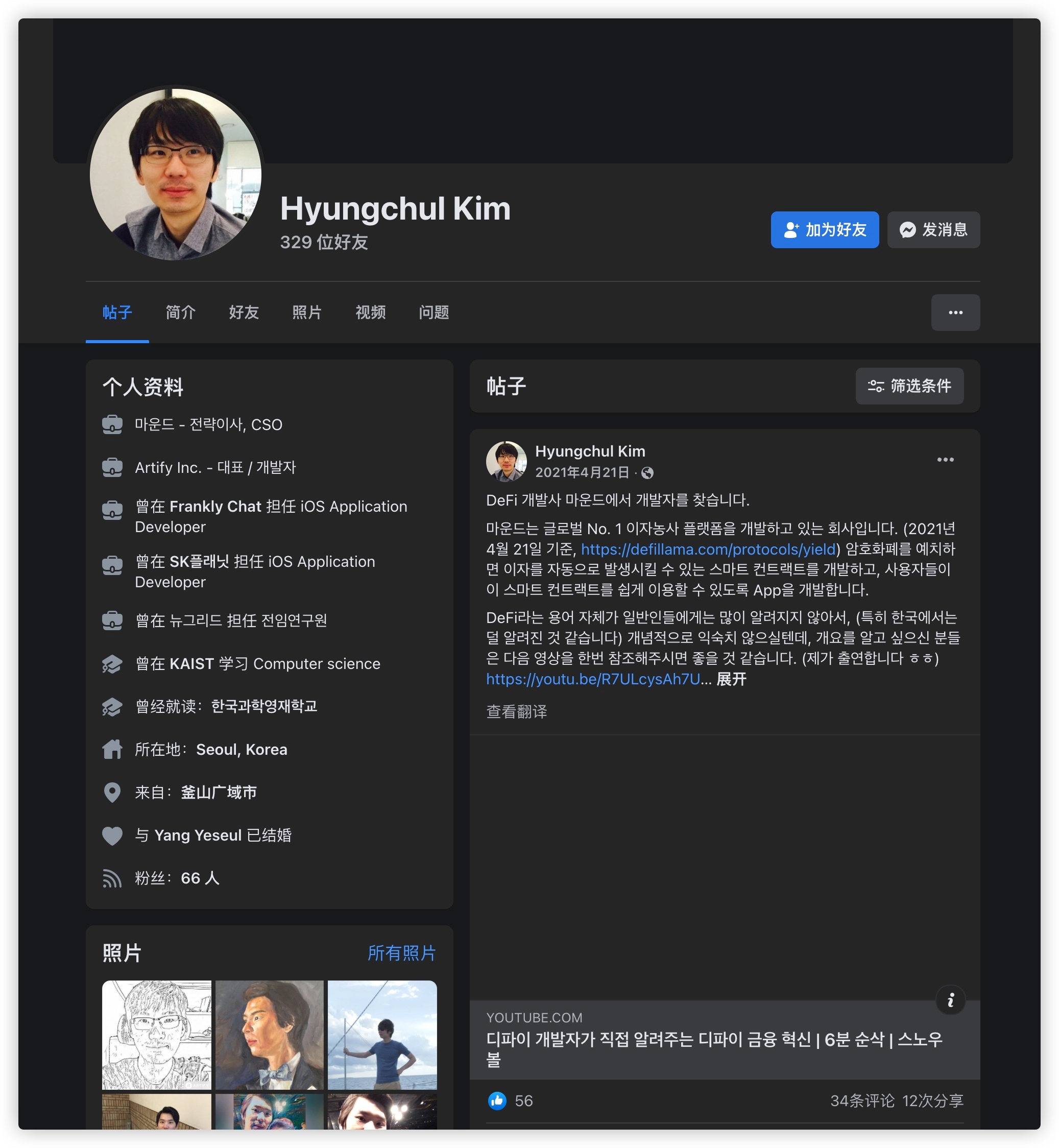

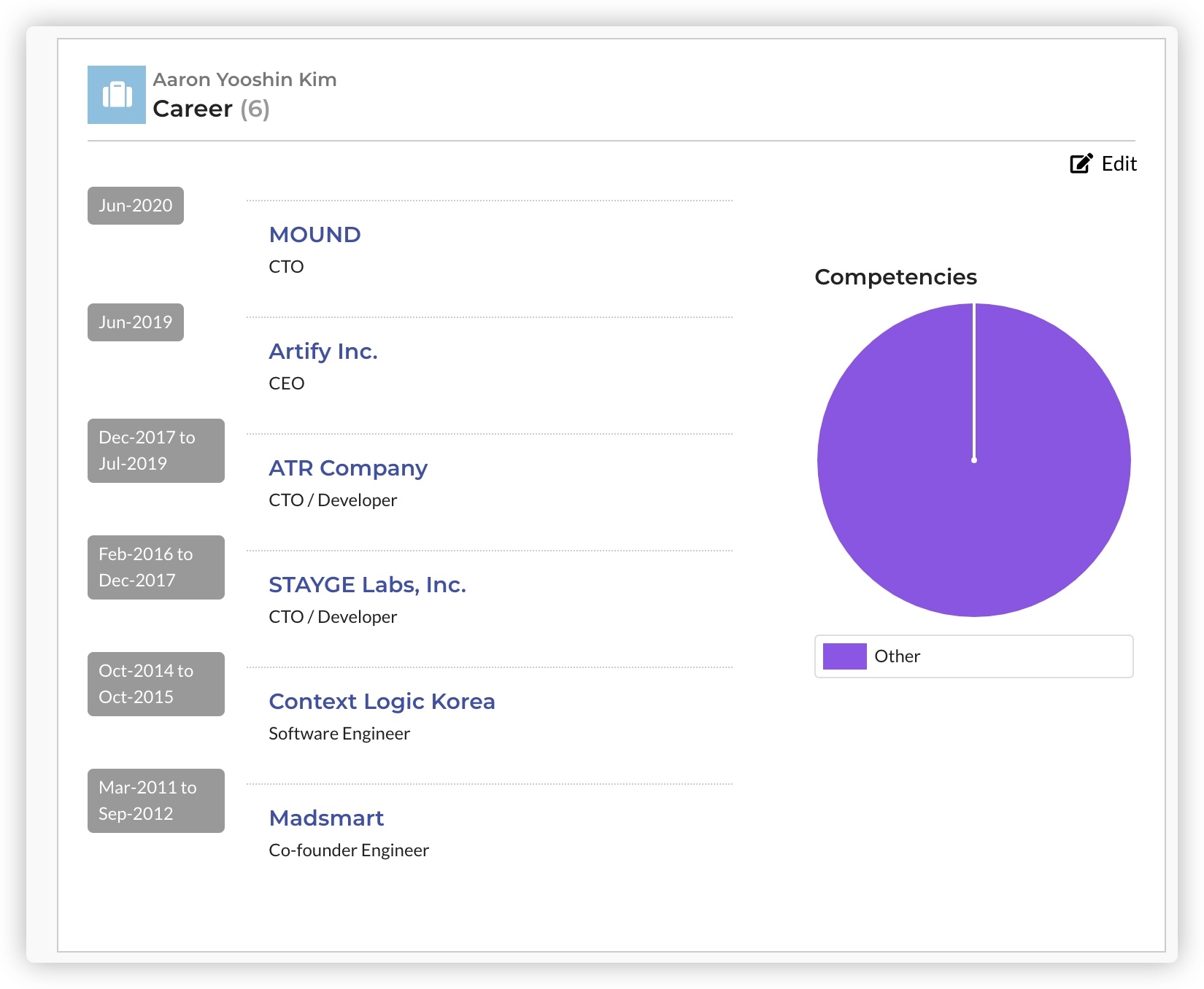

Sección titulada «Lo Que el Equipo No Hizo»✗ El CTO eliminó su LinkedIn — 1 de febrero de 2022

Sección titulada «✗ El CTO eliminó su LinkedIn — 1 de febrero de 2022»

Cuatro días después del hackeo, el CTO Aaron Yooshin Kim eliminó su perfil de LinkedIn (linkedin.com/in/aaromkimys). La comunidad lo notó y lo documentó de inmediato.

✗ Víctimas eliminadas del Telegram oficial

Sección titulada «✗ Víctimas eliminadas del Telegram oficial»El moderador @moleh eliminó sistemáticamente a las víctimas del grupo oficial de Telegram. En lugar de mantener abiertos los canales de comunicación para las personas que habían perdido sus ahorros, el equipo los silenció.

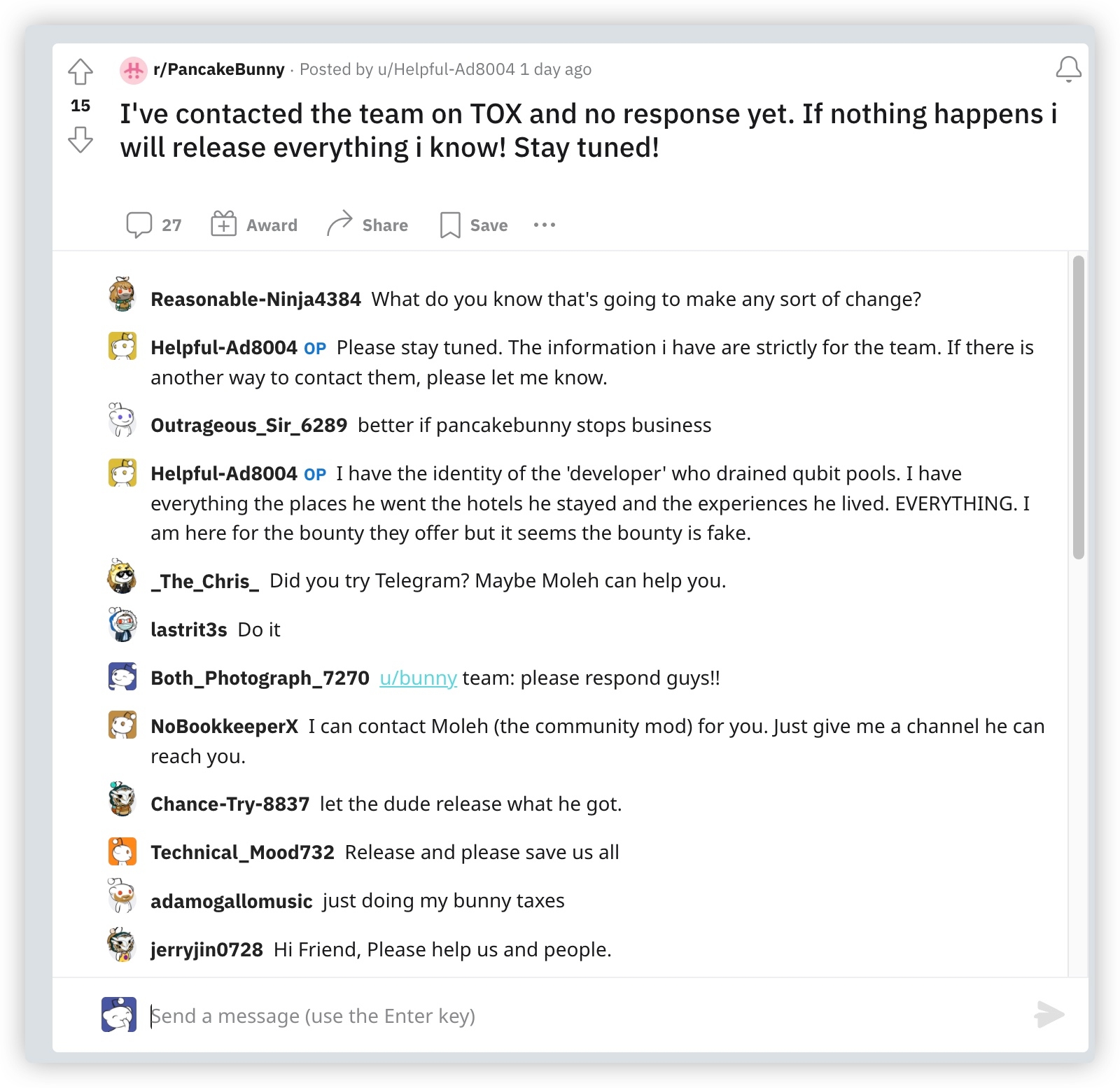

✗ Sin respuesta a miembros de la comunidad con información del hacker

Sección titulada «✗ Sin respuesta a miembros de la comunidad con información del hacker»Un usuario de Reddit publicó que había contactado al equipo con información sobre la identidad del hacker — y no recibió respuesta:

“Tengo la identidad del ‘desarrollador’ que vació los pools de qubit. Tengo todo — los lugares a los que fue, los hoteles donde se hospedó y las experiencias que vivió. TODO. Estoy aquí por la recompensa que ofrecen pero parece que la recompensa es falsa.” — u/Helpful-Ad8004, r/PancakeBunny

✗ No contactaron a Binance ni a los principales exchanges para incluir al hacker en lista negra

Sección titulada «✗ No contactaron a Binance ni a los principales exchanges para incluir al hacker en lista negra»No se tomaron medidas inmediatas para incluir en lista negra a 0xd01ae1a708614948b2b5e0b7ab5be6afa01325c7 en exchanges, puentes y protocolos de intercambio — una práctica estándar después de un exploit en DeFi.

✗ No respondieron a las personas que se presentaron

Sección titulada «✗ No respondieron a las personas que se presentaron»A pesar de pedir públicamente ayuda a la comunidad para identificar al hacker, el equipo guardó silencio cuando los miembros se comunicaron a través de Tox y otros canales.

6–7 de febrero de 2022 — Silencio Continuado

Sección titulada «6–7 de febrero de 2022 — Silencio Continuado»

El Rol de Binance

Sección titulada «El Rol de Binance»Qubit Finance era un proyecto respaldado por Binance y Mound Inc. recibió $1.6M de Binance Labs en abril de 2021. Cuando las víctimas apelaron a Binance y a CZ por ayuda — para incluir en lista negra la wallet del hacker, para ejercer presión — fueron ignoradas.

Cuatro Años Después

Sección titulada «Cuatro Años Después»A fecha de 2026:

- El sitio web de Mound Inc. (mound.finance) está fuera de línea

- Sin actualizaciones públicas del equipo

- Sin mecanismo de compensación establecido

- Sin fondos devueltos

- Las víctimas siguen esperando